Nobelium是一個臭名昭著的駭客集團,一年前,史上最嚴重的資料洩露事件,便是他們的“傑作。”

2020年底,據路透社和《華盛頓郵報》報道, 該駭客集團攻擊 了SolarWinds旗下的Orion網路監控軟體更新伺服器,並植入惡意程式碼,導致美國財政部、商務部等多個政府機構使用者,受到長期入侵和監視。

Nobelium之所以有如此強的破壞力,主要跟其入侵方式有關。一般駭客組織會找到入侵目標,一個一個攻擊它們,而Nobelium不同,他們會選擇攻擊雲服務提供商,併入侵其所有的企業客戶。

這就好比入室盜竊,一般小偷需要挨家挨戶溜門撬鎖,而Nobelium不一樣,它會找到生產門鎖的公司,竊取他們製造鎖的資料,便可以輕而易舉的進入所有人的房間。

根據知名網路安全公司Mandiant報告顯示,Nobelium的入侵策略一直沒有改變,自去年以來,與SolarWinds駭客事件有關的兩個駭客組織:UNC3004和UNC2652,一直在不斷設計新方法,以攻擊大量的目標。

先進的攻擊方式

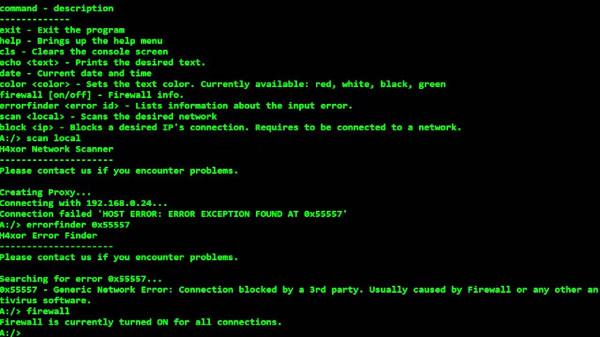

根據Mandiant的說法,Nobelium駭客集團的攻擊方式極具策略性和獨創性,包括:

1.善於利用工具

Nobelium不會自己單打獨鬥,而是善於利用現有的惡意軟體或者駭客工具。在這些駭客幫助下,Nobelium甚至不需要入侵雲服務提供商的情況下,也能入侵目標。

2.破壞系統許可權

一旦Nobelium成功入侵網路,馬上會破壞企業垃圾郵件過濾器,或者具有控制權限的功能。這樣一來,駭客便可以從受感染網路中的任意一個賬號,訪問企業電子郵箱或者其他型別的資料,而不需要破解每一個賬號。

3.善於偽裝

當被攻擊的公司的管理員檢視訪問日誌時,他們會發現這些連線都來自權威的本地ISP或者與公司位於同一地域的雲服務提供商,Nobelium便可以掩蓋入侵行為。

4.繞過安全限制

例如提取虛擬機器,以確定他們想要入侵網路的內部路由器配置。

5.巧用訪問許可權

Nobelium還會獲得受害目標儲存在雲服務提供商中的活動目錄的訪問許可權,並使用強大的工具竊取加密金鑰,這些加密金鑰會生成令牌,從而繞過雙因素身份驗證保護。

Nobelium駭客集團的特點是入侵隱秘性很強,受害目標在被入侵時,幾乎都沒有察覺,直到攻擊真正發生時,已經為時已晚。攻擊發生後還很難找到任何蹤跡。不過,再狡猾的狐狸也有被逮的時候。當駭客試圖使用二進位制檔案,將檔案上傳到Mega雲端儲存提供商時,由於重新命名二進位制檔案時發生了錯誤無法執行,這才被發現。

Nobelium駭客集團發動攻擊,還有許多與其他駭客組織不一樣的地方,例如一旦入侵成功,駭客就會透過訪問儲存 LSASS 使用的加密機密的內部儲存器來提升他們的許可權等等。這個駭客集團破壞力十分驚人,而且擅長髮動大規模攻擊。

近幾年,駭客攻擊逐漸專業化、集中化,給很多企業造成了巨大損失,越來越多的企業開始意識到網路安全的重要性,投入越來越多的資金以對抗駭客攻擊。但是,因為防禦方需要全面防禦才能奏效,攻擊方僅需攻其一點,攻防成本不對等,使駭客有機可乘。網路安全,任重道遠。