導讀:2G的功能機時代,為何頻繁的銀行卡被盜刷?又為何在那個年代手機非法定位如此氾濫,為何頻繁地收到冒充官方號碼的詐騙簡訊?摩托羅拉C118又為何成為駭客手中的神器,本期文章小君將帶您走進C118 GSM簡訊嗅探背後的神秘技術。

說起摩托羅拉C118手機,相信大家並不陌生,摩托羅拉C118是一款價效比極高的產品,在當時由於它的製造工藝精良,外觀設計時尚簡潔且有質感,最關鍵是它的價效比非常高一下子成為了手機中的封神之作,而真正讓它名聲大噪的卻是後來的駭客暴力改裝。也就是因為駭客的這一操作,C118GSM簡訊嗅探也成為近十幾年當中危害最大、受騙人群最廣的網路犯罪手段之一,哪這技術的背後的原理是什麼呢?我們繼續往下看。

說到簡訊嗅探和手機定位,我們先來講一下2G網路,大家都知道現在我們已經進入了5G時代,在2G時期,GSM是當前應用最廣泛的移動通話標準,在中國大陸,中國移動和中國聯通的2G網路就是使用的GSM協議。GSM全名為中文為全球移動通訊系統,也就是我們俗稱"全球通",儘管行動通訊網路目前已經發展到3G、4G甚至是5G時代,但作為2G代表的GSM網路依然是覆蓋範圍最廣的行動網路,擁有最多的移動使用者數。

早在2013年,就有安全專家爆出,由於國內運營商對部分地區的GSM制式的資料通訊沒有加密,駭客可以監聽自己所在基站覆蓋範圍內所有GSM制式手機的通訊內容。一旦手機簡訊內容被駭客獲取,手機號碼所繫結的網上支付、電子郵箱、聊天賬號等重要賬戶將全部面臨被盜的風險。

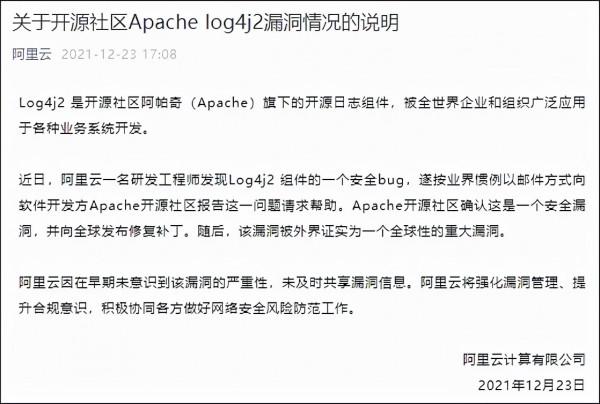

網路安全圈子裡面都有一個潛規則,在一個漏洞被曝出之前,其實早就被黑產行業所利用,比如說前段時間最為轟動的Log4j2重大漏洞,在曝光之前挖礦黑產就利用了很久。再回到我們現在講的GSM協議漏洞,大家回憶下近些年有沒有莫名其妙的收到一些驗證碼簡訊,而且會一次收到非常的多,包括銀行卡簡訊、支付寶簡訊等等。其實這裡面很大程度上就是遇到了簡訊嗅探技術。

只要使用特定裝置和開源的GSM協議棧程式碼及資料包分析軟體,駭客能夠嗅探到附近所有GSM手機的通訊內容,並根據簡訊中發件人號碼和內容進行篩選,如果駭客知道你的信用卡資訊,並且和你在同一個基站附近,他就可以利用你的信用卡發起網上支付,再嗅探該時間段內由銀行號碼發出的動態驗證碼簡訊,從而在網上盜刷信用卡。

這個漏洞是怎麼產生的呢?這是由於GSM網路只提供基站側對手機的單向鑑權,說白了,就是隻有基站認證手機使用者的身份是否合法,但是手機沒有許可權去認證基站是否合法,所以只需要用一個簡單的偽基站,就能做到。

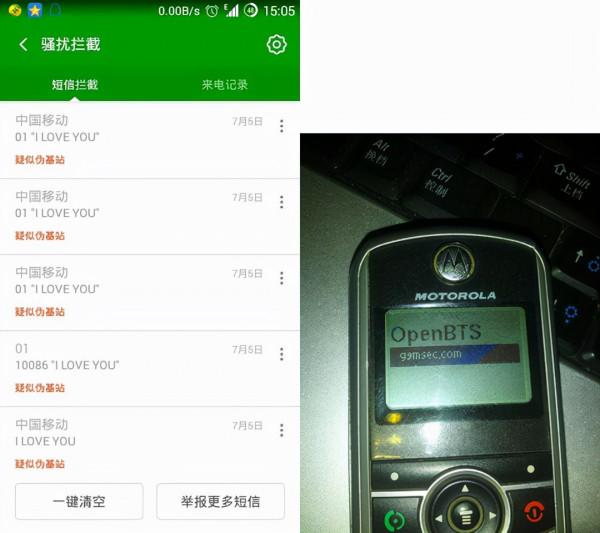

而偽基站的製作成本就非常的低了,就是文章開頭說到的摩托羅拉C118手機,進行暴力改裝,首先駭客會重寫韌體進行技術改造。其原理就好象人們拿收音機聽廣播,現在這部被改造的摩托羅拉C118手機就成了捕捉空氣中GSM訊號的“收音機”。

將這些改造過的舊手機透過資料線連線到電腦,再使用網路嗅探軟體,將監聽裝置收聽到的2G手機資料成功捕獲。深入分析即可解析出手機簡訊、彩信、音訊訊號(通話)、以及手機上網的資料包。

不管是推送廣告簡訊,簡訊監聽,還是手機定位,它的成本非常低,全套下來也不過30塊錢左右,其中的軟體也是大家所熟知的OsmocomBB開源專案,很多人會說,我現在用的是4G、5G網路,根本沒有在用2G網路,是不是手機就安全了,並不是,在3G、4G訊號下,簡訊是走3G、4G的,這個時候駭客會嘗試開啟一個訊號干擾器,讓使用者手機訊號強制回落到2G訊號,這時候再繼續監聽就完全有可能竊取到資訊。

GSM通訊漏洞根源在於國內運營商對部分地區的資料通訊沒有加密,手機使用者很難完全避免被周邊的不法分子嗅探簡訊內容,小君提醒大家,如果GSM手機使用者收到各種簡訊驗證內容時應提高警惕,一旦發現不是由自己發起的網上支付或“找回密碼”簡訊,應立即聯絡銀行和支付平臺客服求助。此外,網民應注意對個人資訊嚴格保密,以免身份證號等重要資訊洩露。

感謝閱讀本期文章,喜歡小君的小夥伴歡迎關注我的賬號,點贊轉發,我們下期再見!