編者按:

作為亞太區最早佈局機密計算、最全合規資質認證和使用者隱私保護的先行者,阿里雲從硬體級安全可信根、硬體韌體安全、系統可信鏈、可信執行環境和合規資質等方面落地可信計算環境,為使用者提供全球最高等級的安全可信雲。

導語

當今社會,提起「雲計算」三個字,那可謂是無人不知,無人不曉。

但一提到核心業務上雲,很多人就只剩下禮貌而不失尷尬的微笑了。

那麼,究竟什麼樣的雲可以讓大家信任,一朵安全的雲應該具有哪些特點呢?

雲安全的四大骨骼

物理中心/基礎平臺/身份許可權/資料分級

安全對於基礎設施而言,如同萬丈高樓平地起,地基直接決定了安全係數。安全底座沒搭好,抗風險能力經不住考驗。

在眾多的安全功能裡,一朵可信的雲首先應當具備四根安全支柱:物理中心安全、基礎平臺安全、身份許可權管控、資料分級規則。

01雲的誕生之地:資料中心物理環境安全

看似遨遊於九天之上的雲,安全之根仍需迴歸機房硬體。任你雲平臺安全功能做的多百花齊放,一個有預謀的社會工程攻擊就能讓你功虧一簣,應了那句老話:千里之行,始於足下。

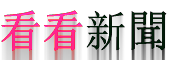

任何一個物理資料中心,都可能遭遇花樣繁多的物理攻擊。

實際上,雲的物理資料中心作為一切平臺、服務的基礎,比傳統企業資料中心擁有更高的安全等級,它最起碼需要做好:

物理安全:建房子,沒有那麼容易

大到機房選址、防火防盜防斷電,小到電線、插座、加溼器,再到最新技術的液冷機房,都彰顯著頂級資料中心的奢華和尊貴。

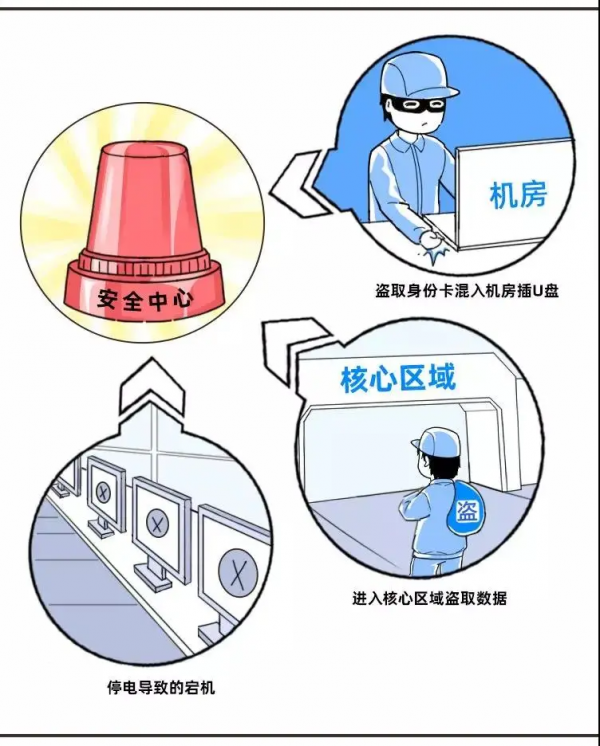

許可權管控:想來沒那麼容易。

逃跑?想都別想。

無論是外部訪問人員,內部員工,還是機房本體設計,都需遵守精密設計的最小許可權原則。

容災備份:刪庫跑路?不存在的

一個好的機房,既要不懼風吹雨打、日曬雨淋,還要學會“狡兔三窟”:異地/同城容災,兩地三中心,冗餘機制......哪怕被外力破壞,也可以保護資料的絕對安全。

阿里雲的資料中心已經面向全球四大洲,開放24個公有云地域、75個可用區、4個專屬地域,可以實現使用者同城/異地資料備份,冗餘儲存等能力。全副武裝的物理資料中心,就像是兩條健全的腿部骨骼,作為第一大支柱,幫助雲堅實地邁向虛擬化。

02雲的“飛天”之路:基礎平臺安全

有了資料中心強大的支撐,透過給硬體伺服器建立虛擬化層,並將虛擬機器的計算、儲存、網路等資源進行隔離,完成了效能與物理機的解綁,實現雲上租戶的分割,一個初步的雲平臺終於形成了。

而安全,自平臺誕生之初,就應該如影隨形,深度隱藏且難以察覺的威脅,最好的保護從源頭開始。

硬體韌體安全

作為雲平臺依賴的基礎安全,硬體韌體安全應當做到基線掃描、高效能GPU例項保護、BIOS韌體驗籤、BMC韌體保護等等能力,對安全進行加固。

可信之芯

面對深度隱藏且難以察覺的威脅,我們需要來自底層的保護,從源頭上保障上層的不可篡改性。阿里雲硬體伺服器已植入可信晶片,透過可信根和可信鏈,構建起了硬體級別的可信環境,保證雲上環境健康。

虛擬化安全

所謂“天下大勢,分久必合合久必分”,一臺臺本是同根生的ECS,雖然遍佈世界各地,但根系都彼此相連。所以針對虛擬化的安全加固、逃逸檢測、補丁熱修復、資料清零...等等安全能力,必不可少。

合規標準

一朵安全的雲當然要獲得全球各家權威機構的廣泛好評和認可,才能經得起各行各業使用者遇到的實際安全需求。

遍佈世界的雲平臺,根系彼此相連,做好了上述這些,雲平臺才算是有了一個穩定的軀幹,構建起一體化的可信環境,保持整個系統環境健康運轉。

03雲的准入原則:身份&許可權

作為資訊時代的水電煤,雲計算可以透過任何終端裝置:電腦、筆記本、手機、Ipad.....進行連線訪問。

傳統架構下的網際網路邊界消失了,任何人+在任何地點+任何時間+透過任何裝置+訪問任何資料,如果僅僅以傳統的防火牆、waf等單點的流量安全產品去防護,結果可能有點涼涼~~

雲時代,身份信任能力和體系應運而生:

這些令人眼花繚亂的概念和產品背後,我們需要抓住身份體系的五大核心能力:

身份認證:確保是對的人

訪問授權:確保訪問的是對的資源

賬號管理:確保授予的是對的許可權

操作審計:確保及時發現異常訪問

應用管理:確保雲上雲下身份的統一

只有做好雲平臺的身份管理,才能對每一次的訪問、每一次的資源分配、每一次的許可權授予,做出正確的抉擇。它就像人的頭骨一般,保護著大腦這個最核心的器官,用身份交織成的堅硬防護網,打造獨特的屬於雲的邊界防護體系。

04雲的寫入規則:資料分類分級

資料,作為雲上最重要的資產,沒有之一,也是攻擊者的終極目標。但是,先別急著聊資料安全防護,保護的前提是理解被保護者,我們首先要了解資料本身:資料是「不平等」的,不同的資料有不同的歸屬。

無論是結構化資料、非結構化文字還是圖片檔案,雲上海量的資料需要先進行分類分級,才能有針對性地分類分級分層次管理。

雲上一層一層的資料分級,就像人體骨骼的肋骨一樣,以嚴密的體系幫雲展開胸廓。

物理環境、平臺安全、身份體系和資料分級,共同構建了雲平臺的安全骨骼,一朵安全的雲已經逐漸成形。

雲的安全神經網路

但是光有安全的骨架還遠遠不夠,還需要一套完善的神經網路將雲串聯,才能讓這些安全能力成為協同聯動的有機整體。

這套系統應該有兩個核心功能:調控能力:控制、調節各種安全能力、產品的活動,實現將安全能力融入到雲的每一個設施、埠、節點中,提供全面綜合的防禦能力;分析學習能力:透過對不同資訊的分析、綜合與學習,對於不同的外部行為、攻擊做出正確的反應,使雲上安全成為一個有機的自適應系統。

而這套連線萬物的有機系統,其實並不神秘,它就隱藏在雲上的流量裡、資料裡、甚至漏洞修復裡...

01調控能力:建立雲上動態防護機制

要說雲服務的核心,流量,流量,還是流量!

而說到雲上最核心的資產,資料,資料,還是資料!

資料和流量,這兩個在雲上飛速產生、流動、交換的核心,就像是遍佈在人體各處的血脈、血管。被無數攻擊者窮追不捨,被無數勒索軟體苦苦追尋,一個不小心的趔趄或者擦掛,就會受傷流血,導致業務受損,在單點防護幾乎不可能的情況下,只能進行系統調控。

如果類比人體呼吸系統,一起看看空氣和血液的互動旅程:

第一是資料的採集安全,空氣進入人體前確定氧氣、二氧化碳、氮氣……不同目的地,資料在進入雲時,也需要識別分類。

第二是資料的傳輸安全,空氣在人體流動,氧氣會和血紅細胞融合受到保護,資料整個傳輸鏈路全程加密,例如HTTPS協議,VPN/SAG閘道器、SSL證書等。

第三是資料的儲存安全,紅細胞儲存著氧氣,資料擁有個性化的金鑰管理及金鑰輪換體系。

第四是資料處理、交換安全,氧氣和二氧化碳交換,源源不斷供養給身體,資料在身份許可權管控下,安全的交換共享。

第五是資料銷燬,荷載廢料的氣體隨著呼吸排出,對無用資料在保障隱私的前提下及時物理銷燬。

雲上資料,因為體系化的調控能力有機配合,是一個更天然的保護過程。

除此以外,在資料防護方面,雲平臺還應該具備幾大核心能力:實現雲平臺環境可信、難以破解的加密能力、資料可用不可見,驅動智慧、安全便捷的金鑰管理服務。

而針對雲上雲下時時刻刻都在奔湧的流量,防護則更加需要細化。

除了前面提到的透過身份許可權來對流量進行源頭上的控制以外,還需要對雲的各個節點做好防護:

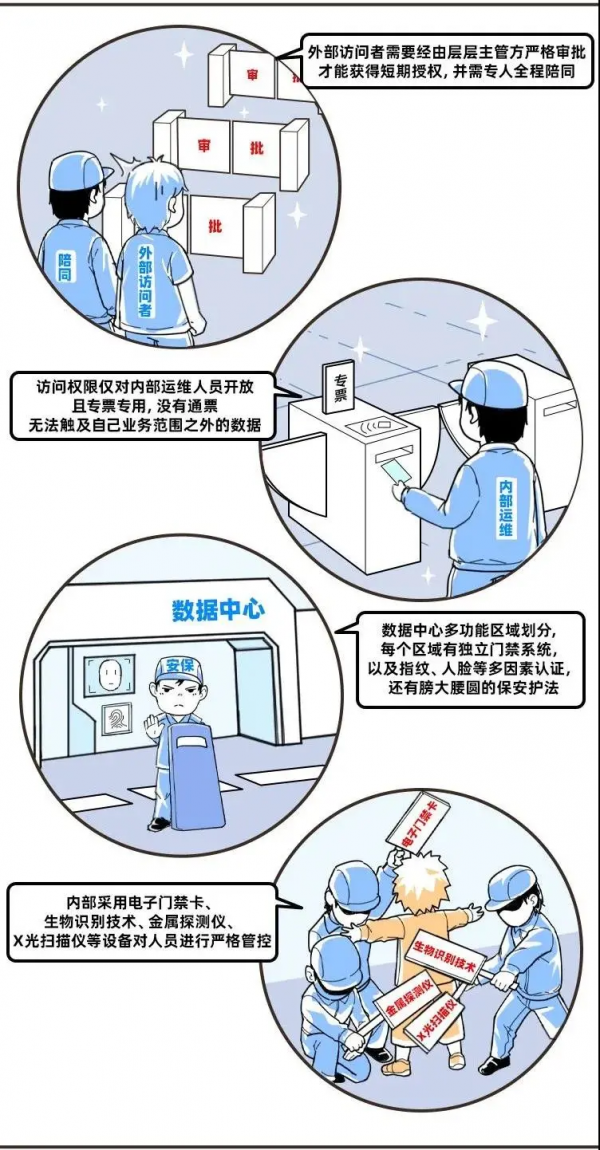

流量的進出口:使用防火牆、WAF、抗DDoS等產品,對東西南北向流量進行把控。

CDN邊緣計算、SLB負載均衡節點:打通相應的安全監測能力,實現安全能力和基礎設施融合。

DMZ區:建立安全與非安全地帶的緩衝。

流量准入邏輯:透過機器學習、大資料分析等能力實現惡意陸良自動化識別和攔截

當一朵雲做好的了雲上資料和流量的安全防護體系,那麼它也實現了自我的蛻變昇華:將安全的基因深深鐫刻在雲的每一個角落。

從ECS、儲存、資料庫,到網路、計算、身份,無不是生來就飽含著安全的元素,讓使用者上雲即享受安全。

02分析學習能力:安全的中樞神經

當一朵雲做好以上的種種安全能力,它離“神功大成”只有一步之遙,但這也是整個過程中最核心的一步。

體現了雲在安全上的不可替代性。

統一的埠方便資訊的蒐集處理以及策略的一鍵同步,強大的算力支撐著機器學習、AI、自動化等高階能力,實現真正的無感防禦,而這些功能,構成了雲安全的中樞神經系統。

要做好這個中樞神經系統,需要三大核心能力:

其一,不同雲產品間協同聯動

雲上統一的Open API介面,可以實現數十條產品線內建安全能力聯動,體現本是同根生的禦敵優勢。比如主機防護產品發現了一個新的安全警告,可以主動給外圍裝置下達指令,威脅情報可以透過API快速地分發給雲內所有元件。就像是戰火紛爭下的狼煙傳信,從邊疆一路抵達王都,再由王都通知給四方屬地,共同禦敵。

其二,統一安全管理系統

一套體系內的威脅識別、分析、預警、溯源,高速度的完整閉環。

其三,強大的威脅情報資料庫

透過機器學習、深度學習、UEBA等安全能力構建實時更新的威脅檢測框架,實現單點威脅全網秒級協同。

至此,一朵具備安全基因的雲已初具雛形,但是它的安全之旅還遠遠沒有結束。在安全骨骼框架和神經網路之下,還等待血肉的補充,機體的增強。

我們期待和雲上使用者、合作伙伴生態一起,讓阿里雲真正成為一朵最值得信賴的安全雲。

結語

國際領先的雲安全解決方案提供方,保護全國 40% 的網站,每天抵禦 60 億次攻擊。

2020 年,國內唯一雲廠商整體安全能力獲國際三大機構(Gartner/Forrester/IDC)認可,以安全能力和市場份額的絕對優勢佔據領導者地位。

阿里雲最早提出並定義雲原生安全,持續為雲上使用者提供原生應用、資料、業務、網路、計算的保護能力,和基礎設施深度融合推動安全服務化,支援彈性、動態、複雜的行業場景,獲得包括政府、金融、網際網路等各行業使用者認可。

作者 :阿里雲安全

更多阿里雲研究院出品的關於阿里巴巴集團數字化實踐、雲計算、大資料、人工智慧、物聯網等前沿科技的最新趨勢研究報告,請您關注“阿里雲研究”微信公眾號。