作為市值超過三萬億美元的全球獨角獸型科技公司,蘋果對裝置的安全性一向高度重視,這種“重視”不僅反映在對已知漏洞的及時修補上。

除此之外,蘋果還主動出資向相關專業人士“懸賞”,只要發現其軟硬體漏洞、或者破解蘋果的安全防護,將過程提交反饋給蘋果便可獲得這些獎勵,以此鼓勵專業人士提交那些蘋果尚未發現的漏洞。

俗話說“只有想不到,沒有做不到”,近期,就有一位來自美國佐治亞理工學院網路安全專業的博士生Ryan Pickren,成功地破解了蘋果的Mac攝像頭,該“破解”已經通過了蘋果方面的驗證,獲得了100,500美元的獎金。

有趣的是,這並不是Ryan Pickren第一次獲得蘋果所頒發的這種獎金,在2019年,他成功地利用了某些漏洞,可在不需要使用者啟用隱私許可權的情況下,開啟呼叫使用者iPhone手機的攝像頭和其麥克風。這項“破解”同樣獲得了蘋果方面的驗證,蘋果公司向他支付了 7.5萬美元的獎金。

Ryan Pickren向公眾分享一些他是如何成功破解的:

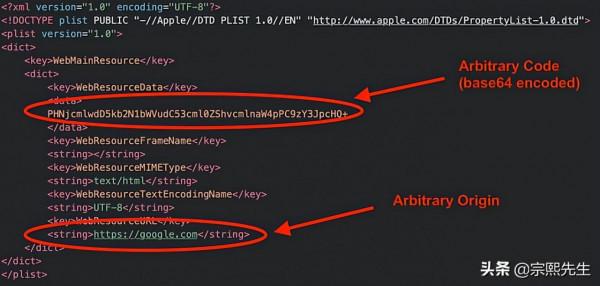

“我的破解思路是,透過利用蘋果iCloud Sharing和Safari 15瀏覽器的一系列漏洞,成功獲得了蘋果裝置未經授權的相機訪問許可權。該漏洞可使攻擊者訪問受害者訪問過的所有網站。這意味著,除了可以成功劫持受害者的攝像頭外,我的方法還可以破解對方的iCloud、PayPal、Facebook和Gmail等賬戶。”

Ryan Pickren破解Mac的攝像頭的方法,主要是利用了一個名為 “ShareBear” 的 iCloud 共享應用程式中的漏洞。如果使用者接受與他人共享文件的邀請,其Mac裝置將記住已授予許可權,並且不會再次詢問是否稍後重新開啟該文件。

但是,由於該檔案未儲存在使用者的本地裝置中,因此,攻擊者可以在使用者訪問它後對其進行更改。該檔案的型別也可以更改,比如將其轉換為可執行檔案,從而可使惡意軟體訪問使用者的計算機。

Ryan Pickren嘗試使用這個思路將相關檔案轉換為惡意軟體之後,使用者的Mac裝置不會再次向用戶詢問獲取授權,因為成功被攻擊之後的裝置在預設情況下是給予授權的。

這樣,惡意軟體便可在受攻擊者的裝置上順利執行,暢通無阻,除了成功入侵 Mac 的攝像頭外,他還獲得了對受攻擊者機器麥克風的訪問許可權。

但是,Ryan Pickren的破解也不能說是“完美”,因為每當這種情況發生時,使用者裝置上的綠色 LED煙就會亮起,會引起一些使用者的警覺。

最後要強調的是,Ryan Pickren已於去年7月中旬向蘋果公司提交報告了這些漏洞,這些漏洞已經被蘋果方面所修復。

據悉,Ryan Pickren所獲得的100,500美元的獎金,這是截至目前,蘋果公司透過其安全計劃,向漏洞提交反饋者所支付的獎勵數額最高的一筆。

補充說明:Ryan Pickren寫了一論文專門分析講解他的破解思路和過程(圖四),有興趣學習研究的朋友可自行搜尋這篇論文,請勿用於非法用途。