與時俱進。

在朝鮮,能夠取得國際網際網路訪問許可的物件,多為政府機構或外國大使,不到全國人口的1%。因此,在大多數人的印象中,朝鮮總是那個隔絕網路、技術落後、資訊閉塞的國家。

但事物不是一成不變的,朝鮮也不例外,在資訊科技產業方面,朝鮮從未放棄與國際接軌的努力。

朝鮮有著相對完善且免費的內部網路,被稱作“光明網”,主要供政府、學術及工商機構使用,是大多數民眾訪問網路的唯一途徑。

在光明網的基礎上,朝鮮的行動網路和智慧手機普及率正逐年上升。據韓聯社2017年報道,朝鮮共有三家行動通訊公司,使用者數量超過400萬人,即朝鮮總人口的20%。除了宣傳用的APP,朝鮮民眾也用得上留言板、群聊、自拍、電子支付等功能。

朝鮮民眾也會玩電子遊戲。朝鮮官方曾公開過如《獵殺美國佬》等宣傳色彩濃厚的手遊,據說這些遊戲“很受朝鮮民眾歡迎”。而朝鮮的青少年群體,相傳會以隨身碟的形式私下傳遞來自外國的遊戲,還會使用區域網實現多人聯機。

也正是這個我們預設網路普及率很低的國家,正在大力培養網路方面的人才,還締造了一個神秘的“朝鮮駭客組織”。這些朝鮮駭客長期活躍,技術與頭腦也都與時俱進,甚至領先於別國的同行。

1

眾所周知,朝鮮與美國的關係一直不太對付,美國不可避免地對朝鮮駭客有著最大的意見。

2018年9月,美國聯邦調查局(FBI)與司法部對一位叫做“樸振赫”的朝鮮公民提出指控。2021年2月,司法部擴大了對“樸振赫”的指控範圍,並附加指控了另外兩名朝鮮公民。報告顯示,三人都是駭客,隸屬於朝鮮軍事情報機構偵察總局(RGB),以及一個名叫“拉撒路集團”(Lazarus Group)的商業駭客組織。

指控認為,“拉撒路集團”要為自2014年來的多起重大駭客活動負責。當然,美國人不可能跨過封鎖的國界線把真人抓來對質,至今這些指控依然只是指控。

“拉撒路集團”最早在2009年開始對韓國政府機構發起網路攻擊,此後進一步攻擊韓國的廣播公司、金融機構、網路運營商,直至民用計算機,一部分成員還為韓國的網遊寫過指令碼與外掛,透過販賣它們獲得活動資金。

關於這個神秘組織的詳細資訊,參與追蹤的網路安全專家及機構莫衷一是,有人說這個組織由一些鬆散駭客組成,也有人指出他們包含若干下屬群體。

而發生在2014年、2016年與2017年的三次震驚全球的網路攻擊,被美國政府與多家安全機構列作“拉撒路集團”的罪狀,也令“朝鮮駭客”在世界範圍內矚目。

2014年11月,索尼影業受到了網路攻擊。攻擊者是一個自稱為“和平衛士”(GOP)的組織,他們黑入索尼伺服器,致使員工計算機癱瘓,同時竊取了超過12TB大小的資料,其中包括員工私密資訊、交易票據與數部未發行電影等等,之後分九次洩露了部分檔案。

根據索尼2015年第一季度的財務報告,索尼影業撥出了至少1500萬美元,彌補這次駭客攻擊所造成的損失。

FBI認為,擁有充分動機的朝鮮駭客是攻擊的幕後黑手,他們的訴求是抵制索尼影業將在12月25日上線的電影《採訪》(The Interview)。這部電影被貼上了喜劇標籤,但因涉及刺殺朝鮮最高領導人的劇情而被朝鮮方面譴責。

2016年2月,孟加拉銀行(央行)的美元帳戶遭到駭客打劫。後續調查發現,有個偽裝成求職者的駭客,早在2015年1月就向銀行傳送“求職郵件”,郵件中包含允許駭客遠端訪問銀行計算機的病毒。

駭客潛伏了一年才開始行動。他們盜用孟加拉央行的憑據,向美元帳戶所在的紐約聯邦儲備銀行提出了35筆轉賬請求,價值共計9.51億美元。

最終有5筆請求得到批准,轉賬資金分別流向斯里蘭卡與菲律賓的駭客銀行帳戶,2000萬美元流向斯里蘭卡,被央行成功追回;8100萬美元流向菲律賓。其中,有5000萬美元送到首都馬尼拉的各大賭場洗錢,剩下的3100萬美元徹底不知去向。

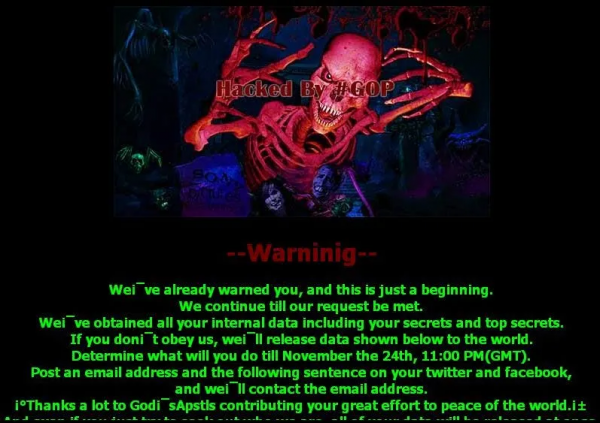

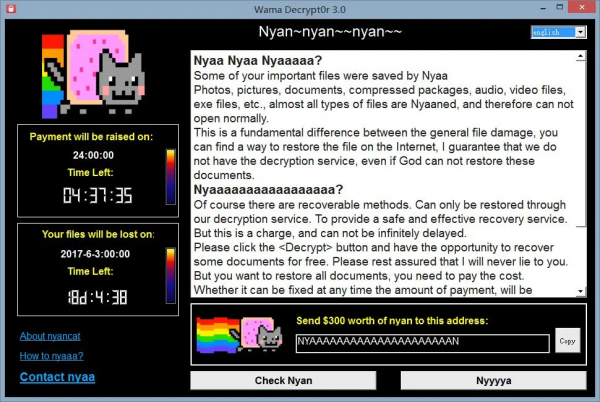

2017年5月的WannaCry勒索軟體攻擊,可能是駭客攻擊這一看似遙遠的概念離我們最近的一次。

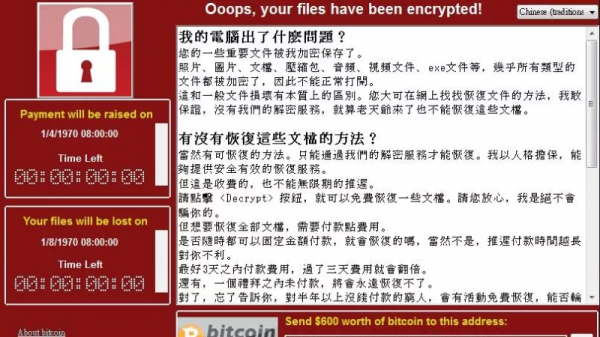

WannaCry啟動後會加密計算機資料,篡改桌面,然後彈出一條訊息,通知受害者他們的檔案已經被加密。想要解密資料,受害者要在三天的期限內向駭客支付價值300美元的比特幣,超過三天要價翻倍,超過七天駭客就會拒絕解密。

WannaCry利用了微軟公司在攻擊開始兩個月前釋出補丁修復的一個Windows漏洞。政府、公共事業及學術機構的計算機,習慣於使用已經停止更新的Windows系統(比如Windows XP),因此WannaCry對這些機構的打擊最為嚴重。在我國,包括校園網與政府部門在內的大量計算機因攻擊被迫停擺。在英國,WannaCry直接導致醫療系統崩潰。

WannaCry勒索軟體襲擊了包括我國在內150多個國家及地區,超過20萬臺計算機中招,據網路風險建模公司Cyence的資料,攻擊造成的總經濟損失可能高達40億美元。這一次的駭客攻擊規模空前,勒索軟體的彈窗一時成了熱門網路梗。

2

由於WannaCry的駭客只允許用比特幣支付,受害者的第一反應,多半是開啟搜尋引擎,搜尋“比特幣是什麼”。於是在WannaCry攻擊發生後數個月,比特幣理所當然迎來了一次漲幅。

暫不論這次攻擊是不是朝鮮駭客所為,他們肯定從中嗅到了商機。正是從2017年開始,朝鮮駭客盯上了一路高歌猛進的加密貨幣行業。

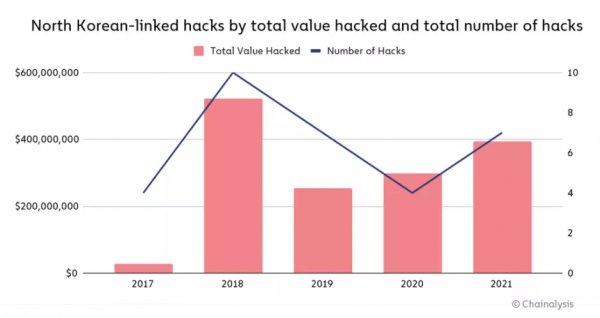

加密貨幣行業分析網站Chainalysis於2022年1月13日釋出了一份有關朝鮮駭客的報告,開篇就列出了主旨大意:2021年是朝鮮駭客“豐收”的一年。報告稱,“拉撒路集團”2021年發動了至少7次針對加密貨幣平臺的攻擊,並從中竊取了價值3.95億美元的數字資產,相較2020年提升了40%。

這些駭客的作案方式,包括製作釣魚網站、傳播惡意軟體等,堪稱多管齊下。他們無疑很懂程式碼,整個網際網路上也只有權威的安全專家敢對他們的作品逐行解讀。

但他們更懂人心。他們會利用人類心理上的弱點展開網路詐騙,進而騙取信任、套取個人或公司資訊,最終竊取大量財產。

這種“人性化”的攻擊形式,在網路安全的大背景下有個學名,叫“社會工程學攻擊”。我們能在國家反詐APP上看到的大部分網路詐騙案例,都可歸於此類。

加密貨幣還算是個新興行業,大部分公司都是中小型的初創公司。這些公司缺乏投入網路安全系統的資金,亦缺少相應的經驗,毫無向員工普及網路安全重要性的常識。同時,初創公司少不了要和各種各樣的機構打交道,需要處理大量不明來源的信件或郵件。

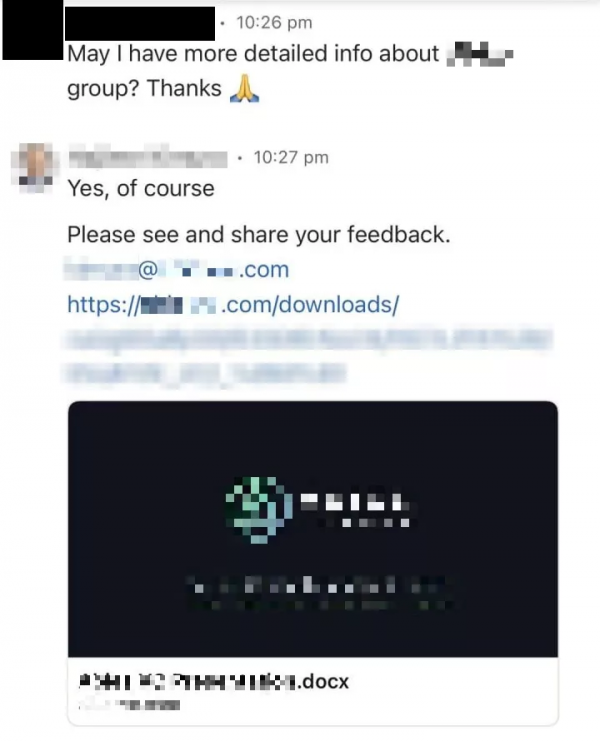

駭客對初創公司的這些特點了如指掌,發動社工攻擊時也要對症下藥。他們會在社交媒體上偽裝成對加密貨幣行業感興趣的學者,或者目標公司的員工,以便從攻擊目標處直接套取保管加密貨幣帳戶的隨機數密碼,或稱“私鑰”;或者誘騙對方下載病毒檔案,以間接方式達成目的。

今年1月13日卡巴斯基公司釋出的報告給出瞭如下案例,案例中駭客運用的手法與孟加拉央行搶劫案如出一轍。

他們偽裝成風險投資公司,向加密貨幣初創公司傳送合同或其他形式的業務檔案,等待這些公司的老闆或員工,按耐不住對投資的渴望,點開檔案一探究竟。

駭客借用過的公司名頭,經調查這些公司及內部員工從未參與過任何網路攻擊

駭客的每一份“業務檔案”都是名副其實的“特洛伊木馬”。這些檔案偽裝成Word文件的形式,會在確認開啟並聯網的狀態下啟動內建指令碼。指令碼會通知駭客“攻擊物件打開了文件”,同時開啟電腦後門,允許駭客注入更多的惡意程式,以便獲取攻擊物件的鍵盤輸入記錄與螢幕截圖。

駭客有著充足的耐心,會花費數週乃至數月的時間監控攻擊物件。一旦摸清了公司的運作流程與轉賬規律,他們將在下一筆大額轉賬發生時行動,利用之前留下的後門無聲無息地注入程式碼,攔截交易過程,篡改交易物件,如果可能,就把轉賬金額調整至最大數字,一口氣盜走公司帳戶中的所有加密貨幣。

加密貨幣的洗錢的工序比現實貨幣要複雜一些。駭客主要使用一種叫做“混幣器”(Mixer)的工具,在2021年朝鮮盜走的加密貨幣中,有超過65%的貨幣流入混幣器。

混幣器是一種“混合”加密貨幣的工具或服務,能夠將來自數千個來源的加密貨幣混淆在一起,打亂和掩蓋加密貨幣的交易記錄與真實來源,是非法資金的理想洗錢工具。

朝鮮駭客會藉助交易所,把各種形式的加密貨幣統一兌換成以太幣並注入混幣器,隨後又透過交易所兌換為比特幣,再次注入混幣器。最終得到的比特幣很難追溯來源,駭客便把它們送至正式的加密貨幣交易所,兌換成現實中的貨幣。

3

朝鮮駭客屢屢得手,最終攫取的資金會去哪裡呢?假如朝鮮政府資助駭客的說法屬實,那麼下面這位區塊鏈情報公司TRM Labs的分析師尼克·卡爾森,給出的結論也符合常理:

“由於美國和外國夥伴的長期制裁行動,朝鮮與全球金融體系隔絕。……因此,他們進入數字戰場竊取加密貨幣,本質上是以網際網路的速度搶銀行,為武器計劃、核擴散和其他破壞穩定的活動提供資金。”

然而從政府機構到網路安全專家,各方擁有且公開的證據,只能證明朝鮮存在駭客,或者朝鮮駭客與數起攻擊事件相關聯,卻無法確保上述的所有網路攻擊都要同一批朝鮮駭客背鍋。再加上朝鮮官方口徑始終否認駭客存在,想要了解政府方面有無涉入其中,更是天方夜譚。

全世界可不止朝鮮有駭客,圖源Risk Based Security網站

在2014年至2017年的三起攻擊中,多家安全公司發現了朝鮮駭客曾對韓國使用過的程式程式碼。但這無法直接證明三件事均是朝鮮駭客所為,駭客中的其他個人與組織都有分享這些程式碼,或者強行破解並將程式碼佔為己用的可能。

WannaCry暴露出的Windows系統漏洞,最早是由美國國家安全域性(NSA)旗下的某個駭客機構發現的。他們率先在漏洞的基礎上研發了一套被稱作“永恆之藍”的攻擊工具,不料被其他駭客竊取,最終用在了勒索軟體上。

另有安全機構指出,WannaCry勒索軟體提供的匯款地址可被追蹤,駭客的最終收入將近14萬美元,數額與孟加拉央行案相比也完全不值一提。

時至2022年,朝鮮駭客的真實面目依然撲朔迷離。不過,當他們將注意力轉移到加密貨幣上,賺得盆滿缽滿的同時,他們的攻擊對各國經濟與社會所造成的破壞,也限定在一個相對較小的範圍內。

朝鮮駭客的攻擊不會對個人名義的散戶如此大動干戈,主要還是針對加密貨幣投資公司和交易所。攻擊大概會毀掉幾家加密貨幣企業,卻不會像孟加拉央行案那樣,對一個大範圍的社會經濟造成毀滅性打擊。

加密貨幣行業與大多數民眾的日常生活缺乏關聯,駭客攻擊很難引起媒體和公眾的注意。另外,為了保住公司的信譽,初創公司傾向於掩蓋事實,在安全機構調查時可能連公司名字都不敢上報,甚至完全不願對外曝光駭客攻擊的細節。

再結合加密貨幣洗錢方便與徹底的優勢,駭客自然變得肆無忌憚。儘管朝鮮駭客近年來的活動開始有了“劫富濟貧”的意味,但網路犯罪畢竟還是網路犯罪。無論是個人還是公司團體,不論經營內容是否涉及加密貨幣,駭客攻擊的類似案例,都在提醒我們網路安全意識與防範網路詐騙的重要性。